Petya勒索病毒是近年來網絡安全的重大威脅之一,它通過加密硬盤主引導記錄(MBR)來鎖定系統,導致數據無法訪問,甚至對企業運營造成毀滅性打擊。作為系統管理員,您肩負著保護組織網絡與信息安全的重任。以下是針對Petya病毒的有效防御策略,結合網絡與信息安全軟件開發實踐,幫助您構建堅固的防線。

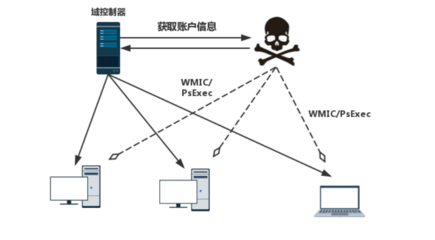

了解Petya的攻擊方式至關重要。它通常通過釣魚郵件、惡意附件或漏洞利用傳播,如利用EternalBlue漏洞(源自Shadow Brokers泄露的NSA工具)。因此,系統管理員必須保持高度警惕,定期更新安全知識和漏洞信息。

在預防方面,遵循以下核心原則:

- 及時更新系統和軟件:確保所有操作系統、應用程序和固件安裝最新補丁。Petya曾利用過Windows SMBv1漏洞,微軟已發布相關修復程序。可通過自動化工具(如WSUS或SCCM)實現集中管理。

- 部署多層安全防護:采用防火墻、入侵檢測系統(IDS)和防病毒軟件。防病毒解決方案應具備實時掃描和行為分析功能,以識別異常活動。同時,啟用應用程序白名單,限制未經授權的程序運行。

- 強化用戶教育和訪問控制:定期培訓員工識別釣魚攻擊,并實施最小權限原則。避免使用默認管理員賬戶,轉而采用基于角色的訪問控制(RBAC),減少攻擊面。

- 定期備份數據:實施3-2-1備份策略(三份副本、兩種介質、一份異地存儲),并測試恢復流程。確保備份系統與生產網絡隔離,以防備份被加密。

在網絡與信息安全軟件開發方面,系統管理員應積極參與或指導開發過程,確保軟件內置安全特性:

- 采用安全開發生命周期(SDL),在代碼編寫階段就融入安全測試,如靜態和動態分析。

- 集成加密和身份驗證機制,例如使用TLS協議傳輸數據,并實施多因素認證(MFA)以增強訪問安全。

- 開發監控和響應工具,如利用SIEM(安全信息與事件管理)系統實時分析日志,快速檢測Petya等惡意軟件的活動模式。

制定應急響應計劃是關鍵。一旦發現感染跡象,立即隔離受感染設備,斷開網絡連接,并啟動事件響應流程。與信息安全團隊合作,分析攻擊向量,防止蔓延。

抵御Petya需要系統管理員具備全面的技能和主動的態度。通過持續學習、實施最佳實踐和推動安全軟件開發,您不僅能保護組織免受當前威脅,還能為未來的挑戰做好準備。記住,網絡安全是一場持久戰,您的努力是抵御攻擊的第一道防線。